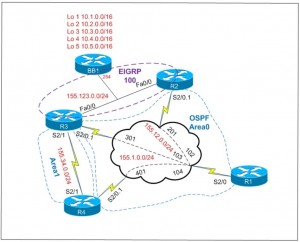

Пару дней назад мне в руки попала интересная лаба от DL:

положа руку на серце, можно смело утверждать что 90% заданий взяты из готовых лаб сетевой академии Cisco, но пара интересных моментов всёже присутствует, поэтому не будем терять время и перейдём к непосредственно к вопросам…

Сразу хочу отметить пару допущений, которые были сделаны мной при рассмотрении вариантов:

— во-первых, подсеть 155.12.0.0/24 по всей видимости предназначенную для лупбаков я замени на подсети х.0.0.0/8, где х — 18,19,20,21 — просто для удобства

— во-вторых, маски лупбаков на BB1(R5) я заменил на /24

— в-третьих, вроде бы всё, если упустил какие-то мелочи — прошу отписывать, а теперь файлы: файл с вопросами, файл с готовым проектом (конфиги включены) для gns3 (вам понадобится только образ ios 7200)

Поехали =)

p.s. перед выполнением основных заданий лабы нам нужно настроить сеть frame relay, выбор был между двумя вариантами — добавить ещё один роутер и настроить его в качесте облака, либо воспользоваться свичём frame relay, который нам любезно предлагает GNS3, для быстроты и меньшего расхода ресусов системы я выбрал последний вариант, если вас заинтересует первый, то вы можете порочесть о нём в этой статье

— конфигурацию свича вы можете посмотреть в прилагаемом проекте

— режим (config)# на R1

interface Serial1/0

ip address 155.1.0.1 255.255.255.0

encapsulation frame-relay

frame-relay map ip 155.1.0.1 102 { для проверки интерфейса командой ping }

frame-relay map ip 155.1.0.2 102 broadcast

frame-relay map ip 155.1.0.3 103 broadcast

frame-relay map ip 155.1.0.4 104 broadcast

no frame-relay inverse-arp { для отключения динамической маркировки DLCI to IP }

— режим (config)# на R2

interface Serial1/0

ip address 155.1.0.2 255.255.255.0

encapsulation frame-relay

frame-relay map ip 155.1.0.1 201 broadcast

frame-relay map ip 155.1.0.2 201

frame-relay map ip 155.1.0.3 201 broadcast

frame-relay map ip 155.1.0.4 201 broadcast

no frame-relay inverse-arp

— режим (config)# на R3

interface Serial1/0

ip address 155.1.0.3 255.255.255.0

encapsulation frame-relay

frame-relay map ip 155.1.0.1 301 broadcast

frame-relay map ip 155.1.0.2 301 broadcast

frame-relay map ip 155.1.0.3 301

frame-relay map ip 155.1.0.4 301 broadcast

no frame-relay inverse-arp

— режим (config)# на R4

interface Serial1/0

ip address 155.1.0.4 255.255.255.0

encapsulation frame-relay

frame-relay map ip 155.1.0.1 401 broadcast

frame-relay map ip 155.1.0.2 401 broadcast

frame-relay map ip 155.1.0.3 401 broadcast

frame-relay map ip 155.1.0.4 401

no frame-relay inverse-arp

1.1 Пункт 1

— запускаем OSPF на роутерах R2, R3, R4,R1 и добавляем основную подсеть 155.1.0.0/24 в зону 0:

— режим (config)# на R1

router ospf 1

network 155.1.0.0 0.0.0.255 area 0

Se1/0(config-if)# ip ospf network point-to-multipoint

На остальных роутерах конфигурация точно такая-же, меняется только адрес лупбека =)

Пункт 2

Нас просят не пользоваться командой, которую я использовал выше, хотя до конца я не понял, так как там имеется ввиду сам процесс OSPF, а команда дана для интерфейса, но не будем заострять на этом внимание, если вы хотите строго следовать пукту два просто вопользуйтесь командой добавления OSPF соседа ручками:

router ospf 1

neighbor x.x.x.x — ип адрес вашего соседа

1.2 Пункты 1,2

— анонсируем лупбеки в сеть с маской 24 (по умолчанию 32)

router ospf 1

network 18.0.0.0 0.0.0.255 area 0

int Lo0

ip ospf network point-to-point

1.3 Пункт 1

— создать OSPF area 1 между R3 и R4, выполняем на каждом:

router ospf 1

network 155.34.0.0 0.0.0.255 area 1

Пункты 2,3

— типы LSA должны быть только 1 и 2 {тип этой области totally stub} к тому же нас просят подготовит её к интеграции ASBR, а значит она должна пропускать через себя LSA типа 5 путём конвертации их в тип 7 и обратно на выходе, выполняем на каждом:

router ospf 1

area 1 nssa no-summary

1.4 Пункт 1

— настраиваем аутентификацию OSPF md5 с паролем CISCO, на каждом:

router ospf 1

area 0 authentication message-digest

interface Serial1/0

ip ospf authentication message-digest

ip ospf authentication-key CISCO

1.5 Пункт 1

— настраиваем EIGRP между R2, R3, BB1:

router eigrp 100

network 155.123.0.0 0.0.0.255

плюс на BB1

network 10.1.0.0 0.0.0.255

network 10.2.0.0 0.0.0.255

network 10.3.0.0 0.0.0.255

network 10.4.0.0 0.0.0.255

network 10.5.0.0 0.0.0.255

no auto-summary

Пункт 2,3

— настраиваем аутентификацию на EIGRP используя key 1 пароль CISCO, на каждом*:

(config)#

key chain jpk

key 1

key-string CISCO

interface Ethernet1/0

ip authentication mode eigrp 100 md5

ip authentication key-chain eigrp 100 jpk

*условия третьего пункта мы выполнили выше, так как задействовали EIGRP только на указанных в условиях интерфейсах

1.6 Пункт 1

— распространить роуты из EIGRP в OSPF и обратно, делаем на R3,R2:

router eigrp 100

redistribute ospf 1 metric 20000 100 100 100 1500

router ospf 1

redistribute eigrp 100 metric 200 subnets

Пункт 2

— на нечётные лупбеки BB1 трафик c R1 должен бегать через R3:

access-list 1 permit 10.1.0.0 0.254.255.255

route-map jpk permit 10

match ip address 1

router eigrp 100

distribute-list route-map jpk in

Пункт 3

— на чётные лупбеки BB1 трафик с R1 должен бегать через R2:

access-list 1 permit 10.0.0.0 0.254.255.255

route-map jpk permit 10

match ip address 1

distribute-list route-map jpk in

ЗАМЕТКИ:

1. Не указывал команды присвоения ip интерфейсу — считаю излишним

2. Метрики распространения взял «от Балды»

3. Дополнительно по этой теме будет три сатьи — настройка роутера в качестве облака FR {подробнее}, тонкости исользования wildcard mask уровня выше professional {подробнее}, ньюансы по применению route-map’ов {подробнее}